首先先祝大家新年快樂,是說昨天大家在跨年,我在趕稿寫文章,覺得有一點淡淡的哀傷,哈哈。

昨天拿了一個線上的解題挑戰,給大家試試要如何實際來應用Wireshark這個工具,今天先暫時不玩解題,而是要介紹一些Wireshark的統計工具給大家。

Wireshark雖然是一個圖形化的封包分析工具,但他其實也內建許多好用的工具可以使用,像是如果點開功能列的Statistics,就會發現有非常多的統計功能可以使用,這也對於在分析一個大量封包的時候很有幫助。

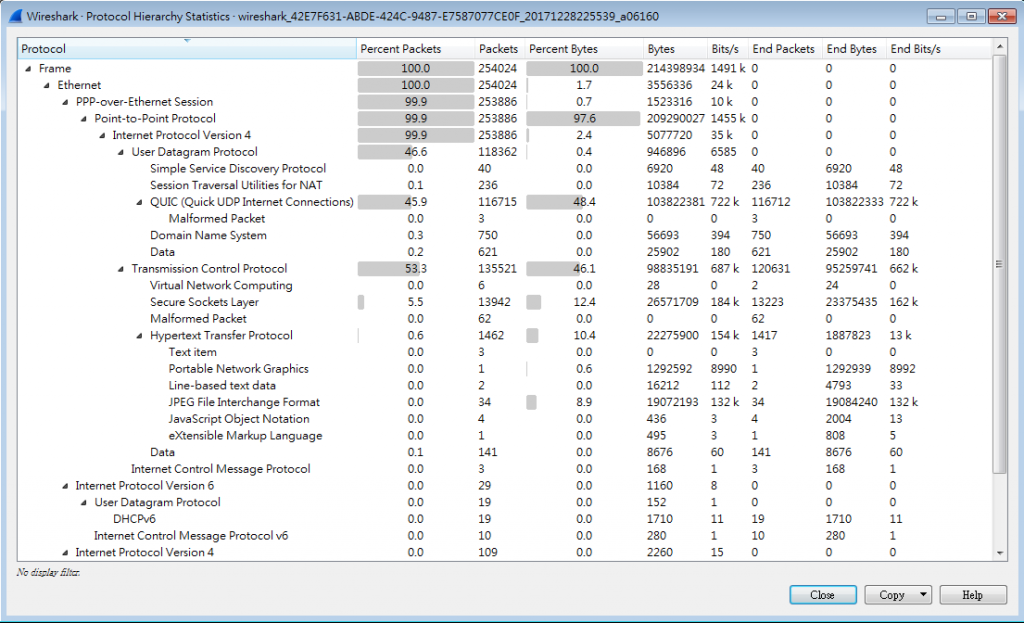

如果想要知道封包使用的Protocol分布結果及樹狀結構,可以使用Statistics > Protocol Hierarchy這個功能,它就會列出封包使用各種Protocol的狀況,也可以從這邊來觀察是不是有使用異常Protocol的狀況出現。

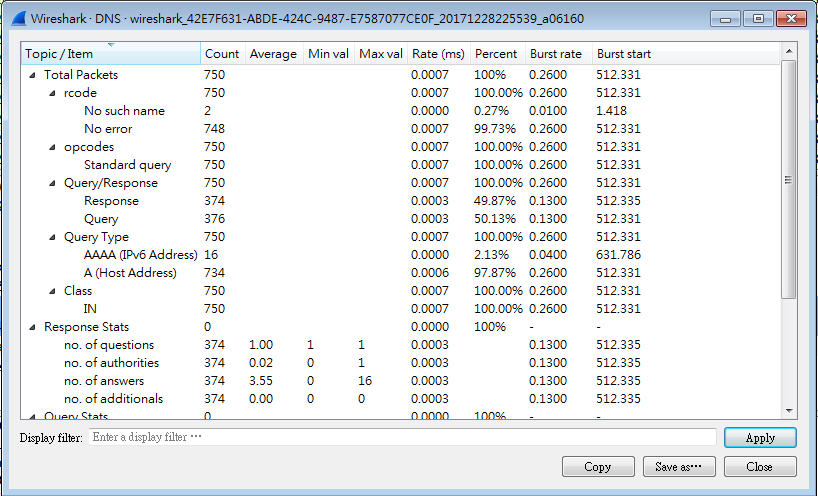

如果你想要看這個封包中的DNS紀錄,就可以選擇Statistics > DNS,接著就會看到類似下圖的畫面,而藉由這些資料,就可以發現是不是有DN Query異常或錯誤的部分,並可以進一步查詢異常或錯誤的原因。

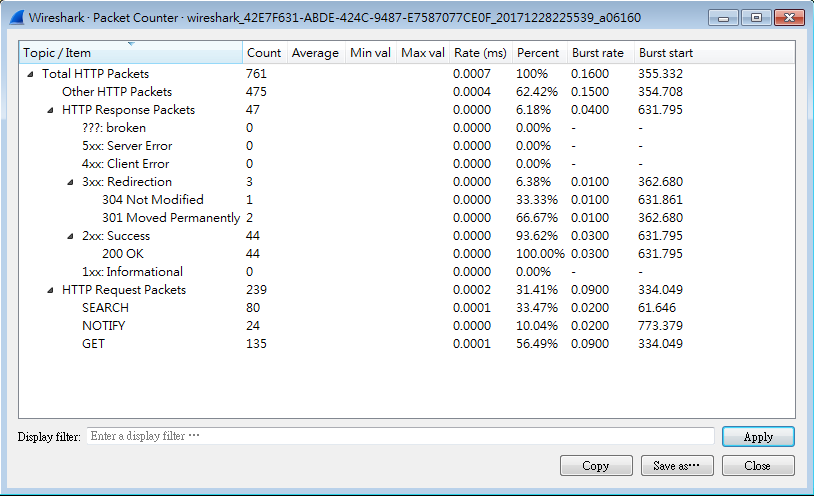

如果你想要看所有封包的HTTP紀錄,就可以選擇Statistics > HTTP > Packet Counter,裡面則會列出這個封包列表中,所有流經HTTP的封包,各式哪種類型的HTTP封包,如果是HTTP Reply的話,那收到的代碼又各有哪些,各占的比例是多少;如果是HTTP Request的封包的話,使用各個Method的數量及比例又各是多少。都可以從這張統計表忠看到。

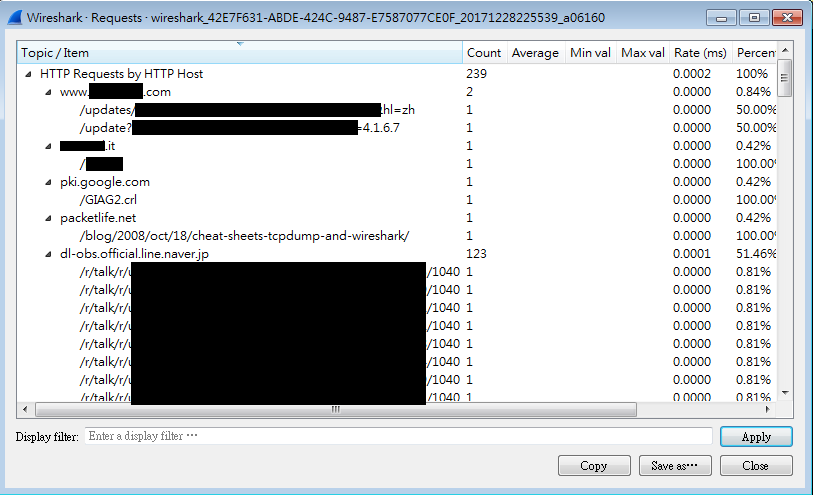

那如果想要跟對HTTP Request的封包進一步做分析的話,只要選擇Statistics > HTTP > Requests,就可以看到所有HTTP Request所對應的主機名稱及網址,以及連線的數量及比率等。利用這個功能,可以非常快的列出這個封包列表中,到底有跟那些網域或IP發出請求,進而瀏覽網頁或下載檔案,因此也是一個可以用來快速確認是不是有連到陌生異常主機的方式。

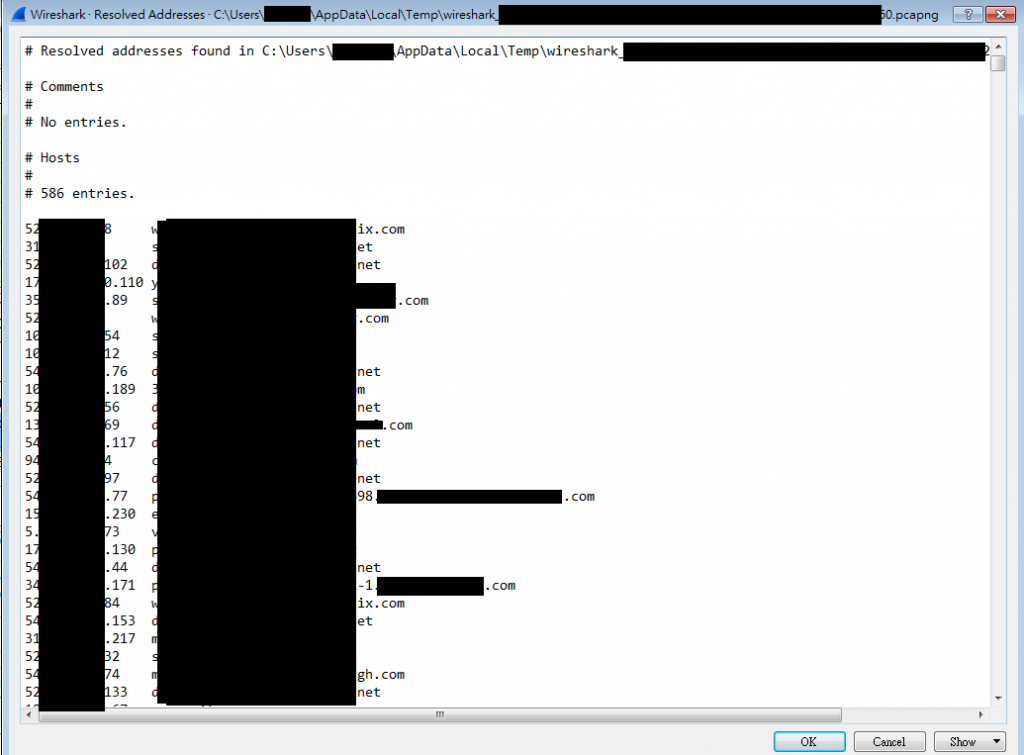

但如果你想看的是封包裡所有曾經出現的網域名稱,不只是流經HTTP的網域的話,就可以使用Statistics > Resolved Address這個功能,它會把封包中所有出現過的網域名稱跟對應的IP、Port號碼跟對應的服務名稱、網卡號碼跟對應的機器名稱都列出來,利用這個功能更可以仔細觀察是不是有哪些可疑連線或是可疑的Port被使用過,並可以進一步查詢是否有執行異常的行為。

除此之外還有很多實用的功能,之後也都會再繼續介紹給大家喔!